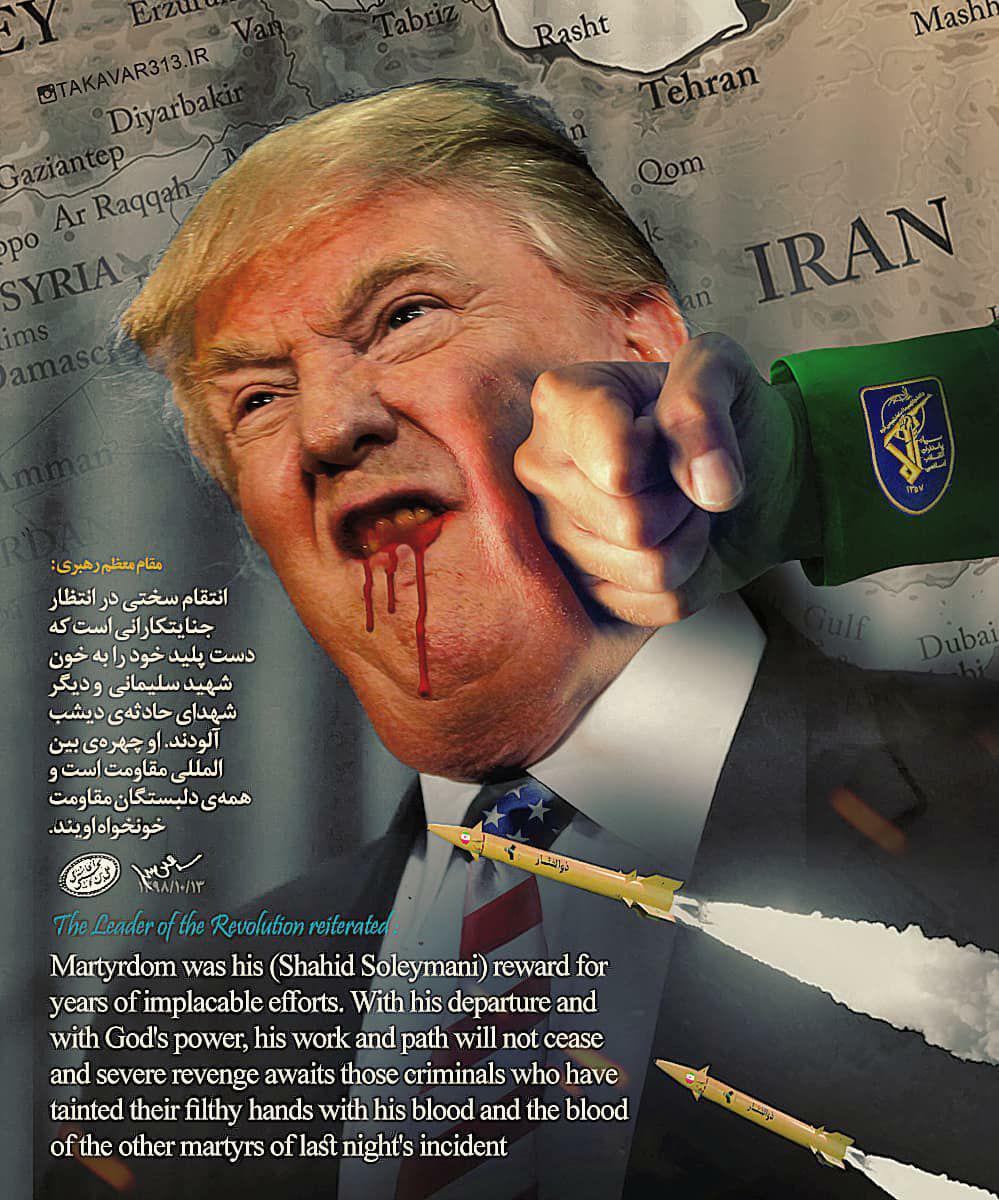

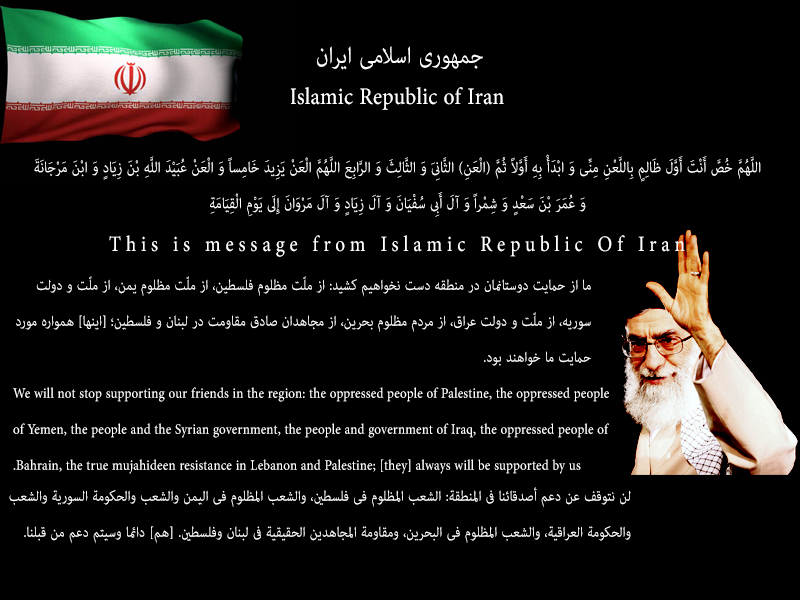

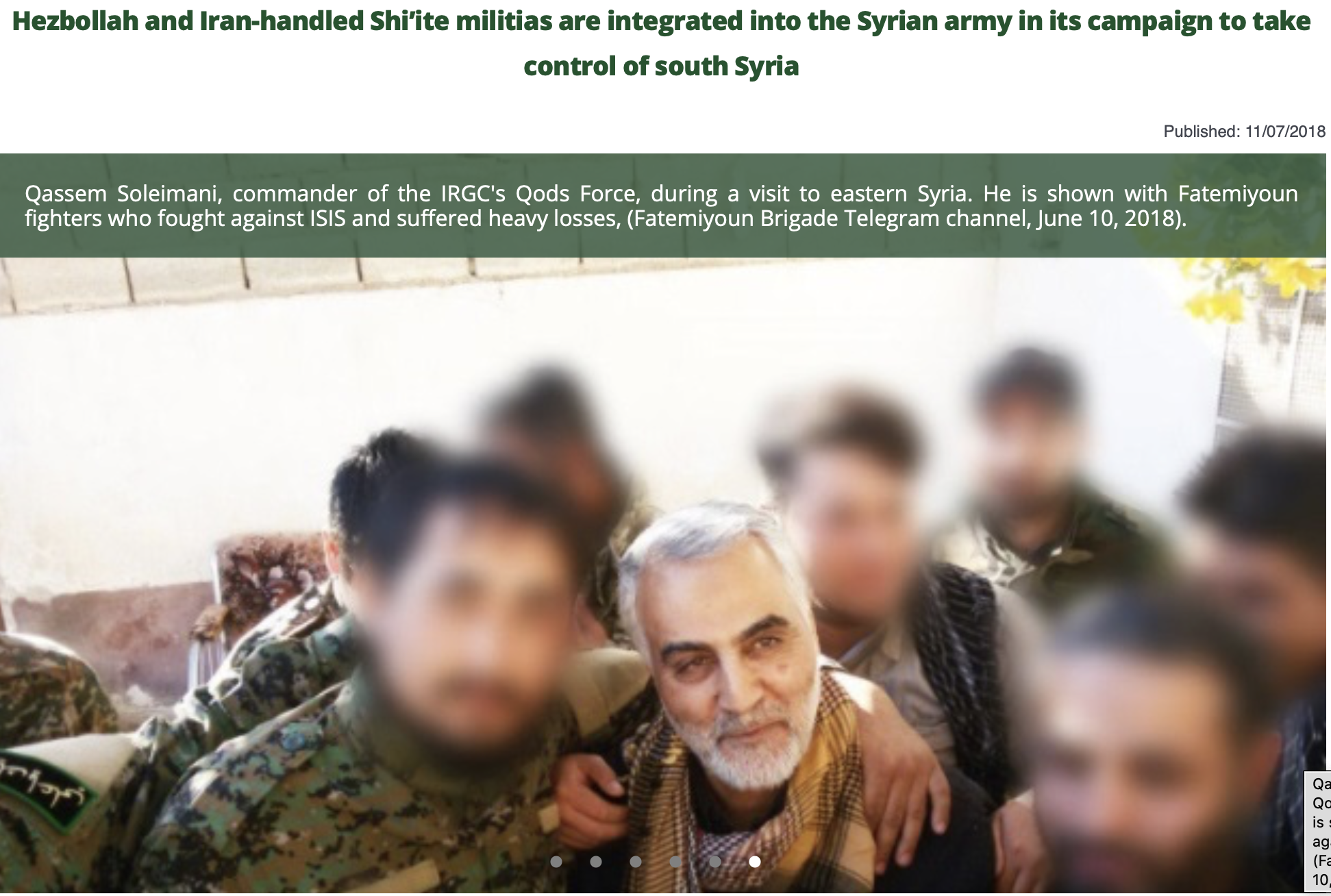

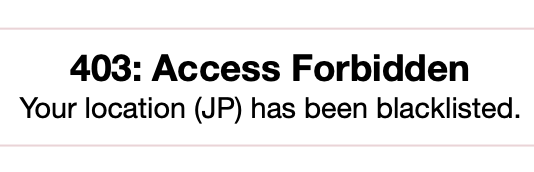

www.fdlp.gov サイトが書き換えられ挿入された画像。  www.fdlp.gov サイトが書き換えられ挿入された画像。  ガセム・ソレイマニ司令官 (wikipedia.orgより)  シリア政府側民兵組織 Liwa Fatemiyoun (カナダがテロ組織と認定)といるガセム・ソレイマニ司令官とされる写真。 (terrorism-info.org.ilより)  CAPTCHA 人間によるアクセスだけを通すためのもの。犬の画像を選べ、などといった質問がこのあと出てくる。(www.fdlp.govの場合は、これを実際に提供しているのはCloudflare社)  アメリカの連邦政府刊行物寄託図書館制度サイトは日本をブラックリストに入れておりアクセスを禁止している。  毎回接続元のIPアドレスを別の国に変え、トップページをチラ見する程度しかしないようにしていたが、繰り返しのアクセスが検知されてしまった。ブラウザフィンガープリントのような技術を導入しているものと思われるが、そこまでして日本からのアクセスを排除するとは...? |

イランのイスラム革命防衛隊(IRGC)で特殊作戦を担う「コッズ部隊」のガセム・ソレイマニ司令官が米国の攻撃により2020年1月3日、イラクで殺害された。 これに対する「報復」の一つとしてアメリカの連邦政府刊行物寄託図書館制度(FDLP)のウェブサイトがハッキングされ、トランプ大統領を殴る画像等が表示された。さらに書き込まれたメッセージを意訳すると、 「このサイトは イラン サイバー セキュリティ グループ ハッカーズ によりハッキングされた」と宣言され、「これはイランのサイバー攻撃能力のほんの一部にしか過ぎない。我々はいつも臨戦態勢にある。攻撃は続く...。」となる。 この報道がされたとき、さっそくどのようなものだったのか www.fdlp.gov にアクセスしてみたところまず現れたのが CAPTCHA (左画像ご参照ください)である。ロボットによる自動的なアクセスを防ぎ、人間による訪問であることを確かめるためのものだ。ショッピングモールの決済画面でもあるまいし、ハッキングされたとはいえ大げさだなと思いつつ犬の画像を選べなどといった質問に答えて先へ進むと、なんと日本からのアクセスを拒絶しているではないか。(左画像 403 と表示されているものをご参照下さい。字面どおり解釈すれば、日本はブラックリストに入っているから接続をお断りする!とのことだ。アメリカ国外からのアクセスはお断り、などではなく、日本は、である。) 日本からのアクセスを拒絶しているのか、要はアメリカ国外からのアクセスを拒絶しているのか、実際に調べる必要があると思い幾つかの国をアクセス元としてアクセスしてみた。アメリカ国内はもちろんOKであるし、フランス、オランダ、チェコ、アイスランド、ドイツ、エストニアなどからも閲覧できる。セーシェルをアクセス元としてやってみたらCAPTCHA すら出ない。ちなみにイランからは当然アクセスできなかったという連絡を受けた。 一体なぜ日本を拒絶するのか、FDLPに直接問い合わせてやれと考えてHPの問い合わせフォームを探して数回クリックしたところ、アクセス自体をブロックされてしまった。毎回接続元のIPアドレスを別の国に変え、トップページをチラ見する程度しかしないようにしていたにもかかわらず、アクセスを繰り返したことが検知されてしまった。ブラウザフィンガープリントのような技術を導入しているものと思われるが、繰り返しといってもトップページを見ただけでたかが知れているのにそこまでして日本からのアクセスを排除するとは一体なぜなのか? 考えられる合理的な理由は、ずばりイスラム革命防衛隊によるハッキングが日本から行われたから、ではあるまいか? ということは以前から日本国内でイランイスラム革命防衛隊が活動しているという噂は本当だったのか。(あなたのところに番号通知で悪戯電話がかかってきたら、着信拒否し今後その番号からあなたのところへ電話がかけられないようにするだろう。それと同じ。) アメリカとイランの対立が日本を舞台に? とも思うが、当事者でない国で事件が起こることは実際にある。スティーヴン・スピルバーグの映画「ミュンヘン」の元になった1972年のミュンヘンオリンピックではパレスチナ系武装組織がイスラエル選手団11名を殺害している。1988年ソウルオリンピックの前年には北朝鮮工作員が日本人になりすましアブダビからバンコクへ向かう飛行機を爆破するという大韓航空機爆破事件も発生している。日本国内でも1988年にサウジアラビア航空事務所とイスラエル大使館付近で爆破事件があったし、2015年10月にはトルコ大使館前でトルコ人とクルド人が乱闘し少なくとも7人が病院に搬送されている。そして日本では全く報道されなかったようだが、日本国内でテロ資金を集めていたとされるPKKメンバーがトルコに帰国したときに逮捕されるという事件もあったのだ(2017年)。これはトルコにいるトルコ人の友人から教えてもらったが、その友人によると日本には他にもPKKメンバーがいるとのこと。このように当事者でない国で事件が起こることはかつて世界中であったし、今後も起こると考えるのが妥当だということだ。 ではイランとアメリカの対立が日本国内で、特に(延期が決まってしまったが)オリンピックなどのイベントを舞台に火を吹くというシナリオはありうるだろうか。日本国内にいるイラン人はアメリカを憎み隙きあらばと機会を伺っているのだろうか。イラン国内のイラン人と話していると、こちらからそういう話を振ったわけでもないのに「アメリカは日本に原爆を落としただろう?一緒にアメリカを嫌おう!」などと熱く語ってくることがある。しかし日本国内のイラン人からは「現政権が続く限り私はイランには帰らない」との宣言を聞かされたこともある。 ガセム・ソレイマニ司令官殺害に対してイランは、アメリカ軍に犠牲者が出ないようにうまくミサイルを打ち込み「報復」は済ませている。したがってこれ以上の報復を国家の意志として行うことはないように思う。また、そもそも今回のハッキング事件もイランがやったものなのかどうかの確証がない。話題の事件に便乗し悪戯をしたい人がアメリカ政府系のウェブサイトをかたっぱしから探し、セキュリティ対策が甘くハッキング可能なサイトが見つかったので悪戯レベルの内容を掲載した可能性もある。しかも日本のどこかの企業のどこかのサーバをまず乗っ取ってそこを踏み台にして、である。いやしかし、だとすると前述のようにあくまで日本を拒絶しているという行動の説明がつかない。日本さんも踏み台にされちゃったんでしょ、今後気をつけてね、というレベルではない。実際、私が管理しているサーバにもいろいろ攻撃が来るが、中国はもちろんのこと同盟国であるアメリカや台湾などからも普通に来る。だからといってアメリカ全体や台湾全体からのアクセスを拒否する設定はしない。ところが今回は日本全体を拒否である。となると、前述したように、日本国内にイスラム革命防衛隊またはそれが支援する組織があり、そこが悪意をもって攻撃したと強い確信を持って認められているということになる。 電話で言えば国番号81(日本)からの着信を全部拒否されてしまった状態である。これは相手が相手の判断だけで勝手にやることなので日本としては解除してくれとお願いはできるだろうが接続させろという権利はない。ただ日本としては、サイバー戦に関して最低限「踏み台」にされないようにすべきということだ。もっと的確に言えば「砲台」を貸し出さないようにすることだ。実際私が関係した某社では、ある日警察から「おたくのサーバが某国の某機関を攻撃しているから今すぐなんとかしてくれ」と電話があり、私も対応したことがある。警察もその企業が踏み台にされているだけであることは了解していてくれたので助かったが、攻撃された国の方が事件化しようと思えば事件化し、我が国が日本から攻撃された!などと非難することもできる事案であった。(サウジアラビアによるカタール断交もサイバー攻撃が発端。サウジの断交はサイバー空間にまで及んでいる。) 実は日本では、報道されていないだけでHP書き換えや正規のアカウントが乗っ取られ他人を攻撃していたり、サーバが止められて業務が数日〜1ヶ月止まったなどといった事案は多数発生している。そもそも開発した業者が対応できずなぜか私が復旧させたことも数回あるし、その企業のIT担当者として警察対応をしたことも数回ある。自動車事故などなら保険金が出るが、こうした事案は全員が被害者なのでそういうことにもならないのが辛いところだ。(サイバー保険というものもあるが、保険金は他人へ与えた損害に関するもののみというのが普通。) HP改ざん事件がそんなに発生しているのになぜ報道されないかというと、被害にあった企業以外に被害者が見えない、話題性がない、被害企業もわざわざ公表しない、といった理由による。逆にいえばオリンピックや国際紛争に便乗したハッキングが起こると大きく報道されてしまうということだ。2020東京オリンピックは延期が決まってしまったが、セキュリティ対策の時間的猶予ができたとも言える。これを機会にサイバーセキュリティ対策を固めるべきだろう。日本国内にしかそもそも対象にしていない企業のHPなどは、日本国内からしか接続ができないようにする等の処置をしてしまう設定もできるので検討すべきだろう。 | |

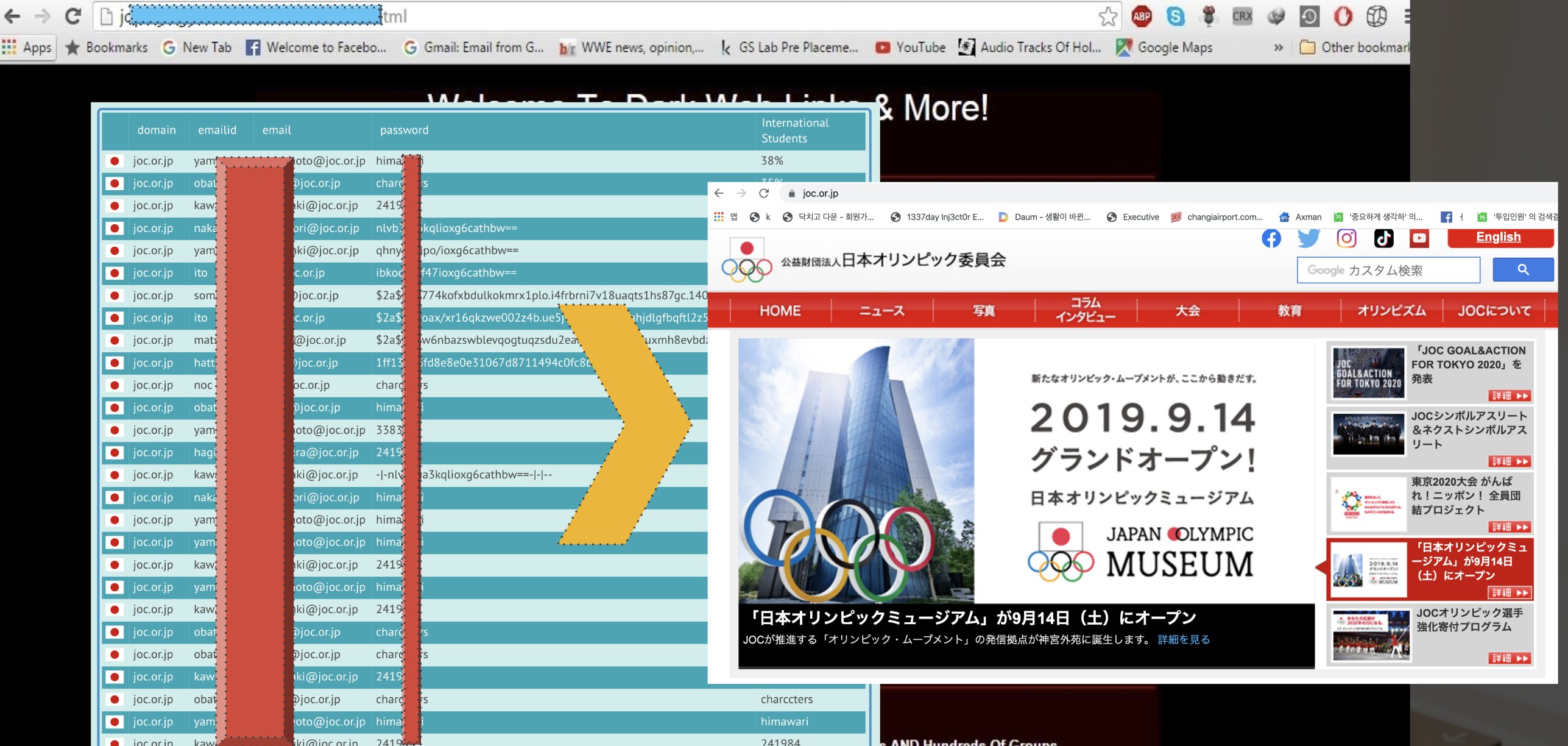

韓国NSHC Security社の従業員が、公益財団法人東京オリンピック・パラリンピック競技大会組織委員会のメールアドレスとパスワードが漏洩しているとしてツイートした画像。  韓国NSHC Security社の従業員が、公益財団法人東京オリンピック・パラリンピック競技大会組織委員会のメールアドレスとパスワードが漏洩しているとしてツイートした画像その2。 |

ところで.... ご参考 ハッシュによるパスワードの検証とは何か。技術的には不正確だが、説明を目的として単純に例え話を申し上げる。 パスワードが 123456789 だとする。この数値を単純に足して一桁になるまで繰り返す。123456789 → 45 → 9 となる。サーバにはこの 9 だけを保存しておく。ユーザがパスワードを入力してきたとき、同じ計算をし 9 となれば正しいパスワードとみなす。ところでこの逆算は極めて困難なのは容易にわかると思う。その困難な計算をしらみつぶしに行って元の値を探すのがビットコインなどの仮想資産(仮想通貨)でいうマイニングである。この計算が成功すれば、ブロックチェーンに次のブロックを足してチェーンを伸ばすことができる。 (以上)

|